Bezpieczeństwo danych w systemach do obsługi klienta – czy Twoje dane są chronione?

.jpg)

Dlaczego bezpieczeństwo danych w call center jest tak ważne?

Każda firma, korzystająca z programów do obsługi klienta, przetwarza wrażliwe informacje, takie jak dane osobowe, numery telefonów czy historię interakcji. Wyciek takich danych może prowadzić do poważnych konsekwencji, w tym strat finansowych i utraty zaufania klientów. Dlatego nowoczesne systemy contact center wdrażają zaawansowane mechanizmy ochrony danych.

Zabezpieczenia w programach do obsługi klienta

Dzięki nowoczesnym rozwiązaniom technologicznym możliwe jest skuteczne zabezpieczenie danych przed nieautoryzowanym dostępem i zagrożeniami. Zaawansowane technologie pozwalają firmom nie tylko na przestrzeganie przepisów prawnych, ale także na zapewnienie wysokiego poziomu ochrony danych swoich klientów.

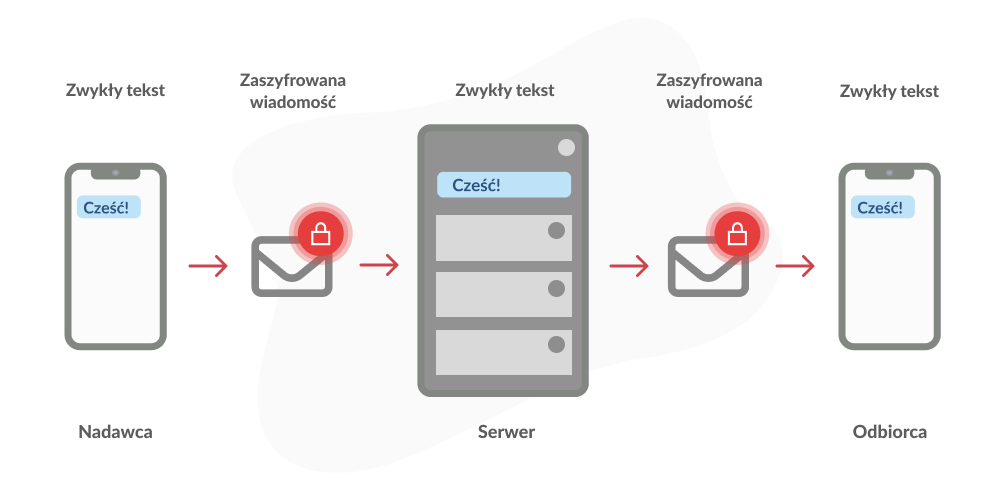

Szyfrowanie danych typu end-to-end

Szyfrowanie end-to-end to jedna z najskuteczniejszych metod ochrony danych. Dzięki temu rozwiązaniu wiadomości są szyfrowane u nadawcy i odszyfrowywane dopiero u odbiorcy, co zapewnia pełną poufność komunikacji. Tego typu zabezpieczenie chroni dane nie tylko podczas transmisji, ale także w trakcie ich przechowywania na serwerach, zapewniając, że tylko uprawnione osoby mają do nich dostęp.

Autoryzacja i wielopoziomowe uwierzytelnianie

Autoryzacja i wielopoziomowe uwierzytelnianie, takie jak dwuskładnikowe uwierzytelnianie (2FA), to kluczowe technologie, które zapobiegają nieautoryzowanemu dostępowi do systemu. Wprowadzenie dodatkowego etapu weryfikacji użytkownika znacząco zmniejsza ryzyko naruszenia prywatności, ponieważ nawet w przypadku wycieku hasła, dostęp do wrażliwych danych jest nadal zabezpieczony.

Renomowany hosting oprogramowania do obsługi klienta

Bezpieczne przechowywanie danych to aspekt, który ma szczególne znaczenie w kontekście przestrzegania regulacji prawnych, takich jak RODO. Przechowywanie danych w sposób zapewniający ich integralność i poufność jest nie tylko obowiązkiem prawnym, ale również gwarancją ochrony prywatności klientów. Odpowiednie systemy hostingowe, które spełniają wymagania dotyczące przechowywania danych, są istotne dla zachowania bezpieczeństwa informacji.

Systemy call center IVR

Systemy IVR to automatyczne menu, które minimalizuje kontakt z danymi wrażliwymi klientów. Przekierowując połączenia do odpowiednich konsultantów, IVR zapewnia, że dane osobowe są dostępne tylko dla uprawnionych pracowników. To rozwiązanie nie tylko zwiększa efektywność procesu obsługi klienta, ale także chroni poufność informacji przekazywanych przez telefon.

Monitoring aktywności

Monitoring aktywności użytkowników to technologia, która umożliwia rejestrowanie działań podejmowanych w systemie. Pozwala to na identyfikację podejrzanych operacji i szybsze wykrywanie ewentualnych zagrożeń. Dzięki analizie logów i śledzeniu interakcji, firma może w porę zareagować na potencjalne próby naruszenia zabezpieczeń.

Technologie poprawiające ochronę danych w procesie obsługi klienta

Thulium wdraża wysokie standardy ochrony danych stosowane w nowoczesnych systemach contact center, zapewniając bezpieczeństwo i zgodność z regulacjami prawnymi.

- Chmura i wirtualizacja – wirtualne call center ogranicza ryzyko lokalnych naruszeń danych, ponieważ dane są przechowywane w bezpiecznych centrach danych.

- Systemy VoIP – system telefoniczny call center oparty na VoIP stosuje zaawansowane protokoły szyfrowania rozmów.

- Automatyzacja procesów w biurze obłsugi klienta zmniejsza ryzyko błędów ludzkich i poprawia zarządzanie danymi.

Jak firmy mogą zapewnić wyższy poziom ochrony danych?

Jeśli korzystasz z narzędzia do obsługi klienta, takiego jak Thulium, masz dostęp do zaawansowanych funkcji zabezpieczeń, które pozwalają na skuteczną ochronę danych. Oprócz tego warto wdrożyć kilka dobrych praktyk, które wspomogą prewencję incydentów z wyciekiem danych.

- Szkolenia pracowników – organizowanie szkoleń z zakresu cyberbezpieczeństwa jest niezbędne, aby zapewnić firmom odpowiednią ochronę przed zagrożeniami w sieci. Renomowane firmy zewnętrzne, specjalizujące się w cyberbezpieczeństwie, oferują profesjonalne kursy, które uczą pracowników, jak rozpoznawać potencjalne zagrożenia, takie jak phishing, malware czy inne formy ataków. Takie szkolenia zazwyczaj obejmują praktyczne wskazówki, jak zabezpieczyć dane firmowe, jak bezpiecznie korzystać z systemów informatycznych, a także jak reagować na podejrzane sytuacje w codziennej pracy. Ponadto, specjalistyczne firmy zewnętrzne mają dostęp do najnowszych informacji o zagrożeniach i najlepszych praktykach w zakresie ochrony danych, co zapewnia, że szkolenia są zawsze aktualne i dostosowane do bieżących trendów w cyberzagrożeniach.

- Regularne audyty i testy – sprawdzaj czujność swoich pracowników, przeprowadzając symulowane ataki phishingowe lub scamu. Takie testy pozwalają na ocenę, jak dobrze pracownicy radzą sobie z wykrywaniem podejrzanych wiadomości, linków czy załączników. Symulowane ataki pomagają w uświadamianiu personelu na temat zagrożeń i uczą, jak unikać pułapek, które mogą prowadzić do wycieku danych. Regularne przeprowadzanie takich ćwiczeń nie tylko poprawia bezpieczeństwo, ale także zwiększa ogólną czujność pracowników i ich zdolność do szybkiego reagowania na realne zagrożenia.

- Zgodność z regulacjami – dbałość o zgodność z regulacjami wymaga wdrożenia odpowiednich procedur i polityk wewnętrznych, które chronią dane klientów przed nieautoryzowanym dostępem i niezgodnym z prawem wykorzystaniem. Przykładowo, stosowanie zasady minimalizacji danych (zbieranie tylko tych informacji, które są niezbędne do świadczenia usług) oraz transparentność w zakresie przetwarzania danych to elementy wymagane przez przepisy takie jak RODO.

Podsumowanie – ochrona danych w systemach contact center

Bezpieczeństwo danych w systemach do obsługi klienta to element budowania zaufania i ochrony prywatności klientów. Nowoczesne technologie, stanowią fundament ochrony informacji, a odpowiednie praktyki i procedury wewnętrzne, pomagają utrzymać wysoki poziom bezpieczeństwa. Inwestując w takie rozwiązania jak Thulium, firmy nie tylko przestrzegają przepisów, ale także zapewniają swoim klientom pełną ochronę danych.

Chcesz poznać Thulium AI w praktyce?

Umów się z nami na spotkanie i zobacz jak zyskać supermoce w obsłudze klienta!